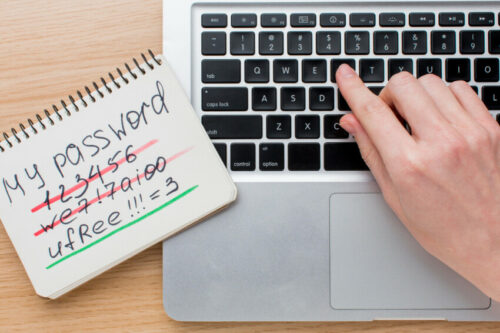

Foto: Pixabay

Co je kybernetická bezpečnostní hrozba?

Kybernetickou bezpečnostní hrozbou se rozumí jakýkoli možný škodlivý útok, jehož cílem je neoprávněný přístup k datům, narušení digitálních operací nebo poškození informací. „Kybernetické hrozby mohou pocházet od různých subjektů, včetně firemních špionů, teroristických skupin, nepřátelských národních států, zločineckých organizací, hackerů ale i nespokojených zaměstnanců,“ říká úvodem Lukáš Cirkva, partner a ředitel BCV solutions s.r.o.

Kybernetičtí útočníci mohou citlivé údaje jednotlivce nebo společnosti využít mimo jiné ke krádeži informací nebo získání přístupu k finančním účtům, což je jeden z důvodů, proč je ochrana těchto informací tak důležitá.

Kybernetické útoky se netýkají pouze velkých organizací

Je chybou domnívat se, že o vás kybernetičtí útočníci nemají zájem. Každý, kdo je připojen k internetu, potřebuje mít své systémy zabezpečeny. Je to proto, že většina útoků je automatizovaná a jejich cílem je spíše zneužít známé zranitelnosti než konkrétní webové stránky nebo organizace.

„Když se zločinci dostanou k dostatečnému množství informací, mohou mít úniky dat přímý dopad i na jednotlivce. Klíčovým způsobem, jak zabránit tomuto druhu trestné činnosti, je dodržovat i osvědčených postupů. Například právě pravidelná změna hesel může hackerům výrazně komplikuje práci,“ doporučuje Cirkva.

Různé formy kybernetických bezpečnostních hrozeb

Typů kybernetických hrozeb stále přibývá. Existují některé z nejběžnějších a nejrozšířenějších kybernetických hrozeb, na které byste si měli dávat pozor. Některé z nich jsou:

Malware – je „škodlivý software“, který zahrnuje viry, červy, trojské koně, spyware a ransomware. Je nejčastějším typem kybernetického útoku. „Malware proniká do systému obvykle prostřednictvím odkazu v e-mailu nebo nechtěným stažením softwaru. Nasadí se do cílového systému a shromažďuje citlivé údaje. Manipuluje a blokuje přístup k síťovým komponentám. Může zničit data nebo úplně vypnout systém,“ popisuje Lukáš Cirkva.

Phishing – tento útok spadá do útoků sociálního inženýrství. Provádí se prostřednictvím e-mailu. Celé to tedy spočívá v podvedení příjemce e-mailu, aby prozradil důvěrné informace nebo si stáhl škodlivý software kliknutím na hypertextový odkaz ve zprávě. Typicky jde o podvodné emaily s požadavkem na změnu vašeho hesla k bankovnímu účtu.

Útok „Man in the Middle“ (MitM) – útok MitM se provádí tak, že se program nebo hrozba umístí mezi vás a zamýšlenou webovou stránku, ke které se oběť snaží získat přístup. Pokud se například uživatel snaží přihlásit ke svému účtu Google a mezi ně je umístěn program pro útok MitM, pak uživatel omylem zadá své přihlašovací údaje Google do škodlivého programu. Takový program pak získá přístup k jeho účtu.

Jak vypadá dobrá kybernetická bezpečnost?

Když jsme se seznámili s některými hrozbami kybernetické bezpečnosti, můžeme shrnout osvědčené postupy kybernetické bezpečnosti. Ty vám pomohou předcházet potenciálním hrozbám, vypořádat se s nimi. Ať už jste domácí uživatel nebo zaměstnanec organizace, mohou vám pomoci zůstat v bezpečí.

Používejte antivirový software – jde o bezpečnostní řešení, jako je Avast, Norton nebo McAfee. Antivirový software vám odhalí a odstraní viry. Pro dosažení nejlepší úrovně ochrany udržujte svůj software aktualizovaný.

Používejte silná hesla – i vy patříte do skupiny lidí, kteří mají jako výchozí heslo „heslo“? V tom případě je čas ho změnit! „Zajistěte, aby vaše hesla nebyla snadno uhodnutelná. Můžete napadení předejít i tím, že svá hesla budete pravidelně aktualizovat. Nespoléhejte na jedno stejné heslo, které budete používat pro všechny své účty,“ doporučuje Cirkva z BCV solutions.

Neotevírejte přílohy e-mailů od neznámých odesílatelů – mohou být infikovány malwarem. Neklikejte ani na odkazy v e-mailech od neznámých odesílatelů nebo na neznámé webové stránky.

Pozor na veřejné sítě Wifi – nezabezpečené sítě vás činí zranitelnými vůči útokům typu MitM. „Při připojování k síti, ať už doma nebo v práci, byste měli zajistit, abyste používali zabezpečené připojení. Využívejte šifrované připojení pomocí VPN, aktivní brány firewall a bezpečné sítě Wi-Fi,“ doporučuje závěrem Lukáš Cirkva z BCV solutions.

Zdroj: tisková zpráva společnosti BCV Solutions, s.r.o.